Palo Alto PA-1410 Hardware Appliance

Firewall sprz?towy PA-1410

Informacje dot. produktu "Palo Alto PA-1410 Hardware Appliance"

Ograniczony budżet? - Poproś o atrakcyjną ofertę już teraz

Należy pamiętać, że zamówienie spoza regionu DACH musi zostać zatwierdzone przez producenta, dlatego jego realizacja nie może być zagwarantowana.

Należy pamiętać, że do działania sprzętu obowiązkowe jest posiadanie licencji.

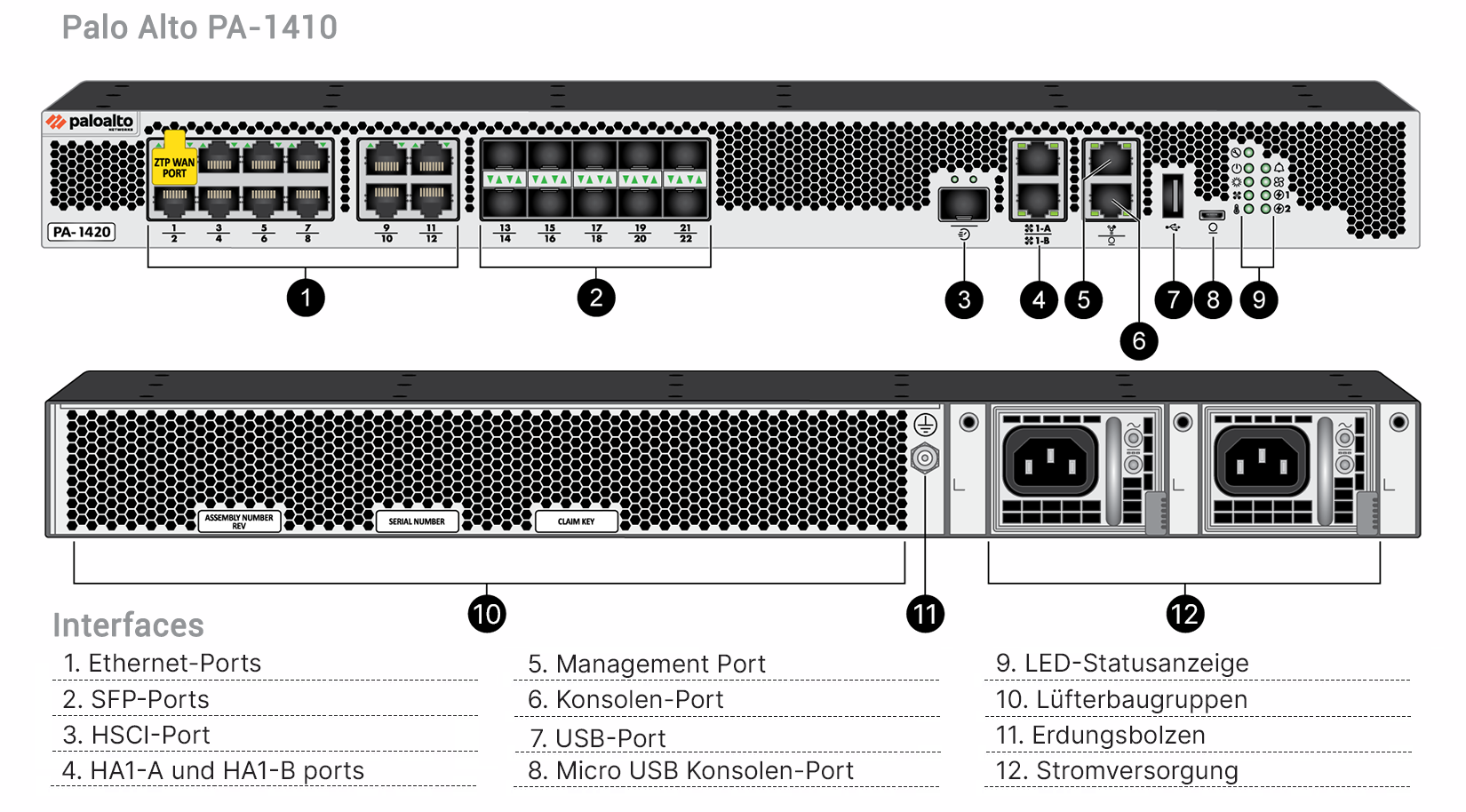

Zapory Palo Alto Networks PA-1400 Series ML-Powered Next-Generation Firewalls, składające się z modeli PA-1420 i PA-1410, zostały zaprojektowane z myślą o zapewnieniu bezpiecznej łączności dla organizacji z oddziałami, a także dla firm średniej wielkości.

Elementem kontrolującym serię PA-1400 jest PANOS, to samo oprogramowanie, które działa na wszystkich NGFW Palo Alto Networks. PAN-OS natywnie klasyfikuje cały ruch, w tym aplikacje, zagrożenia i treści, a następnie mapuje ten ruch do użytkownika, niezależnie od lokalizacji czy typu urządzenia. Aplikacja, zawartość i użytkownik - innymi słowy elementy, które zapewniają funkcjonowanie firmy - służą następnie jako podstawa polityki bezpieczeństwa, co skutkuje poprawą postawy bezpieczeństwa i szybszym czasem reakcji na incydenty.

Palo Alto Lizenzmodell

*Nieaktywne elementy nie są zawarte w tym pakiecie.

Detaillierte Palo Alto Lizenzinformationen Palo Alto Lizenzübersicht Palo Alto Funktionen

Kluczowe funkcje bezpieczeństwa i łączności

Zapora ogniowa nowej generacji oparta na technologii ML- Integruje uczenie maszynowe (ML) w rdzeniu zapory, aby zapobiegać atakom opartym na plikach inline bez podpisu oraz wykrywać i natychmiast zatrzymywać nigdy wcześniej niewidziane próby phishingu.

- Wykorzystuje oparte na chmurze procesy ML do wysyłania bez opóźnień podpisów i instrukcji z powrotem do NGFW.

- Wykorzystuje analitykę behawioralną do wykrywania urządzeń Internetu rzeczy (IoT) i tworzenia zaleceń dotyczących polityki; usługa dostarczana w chmurze i natywnie zintegrowana z NGFW.

- Automatyzuje zalecenia dotyczące polityki, aby zaoszczędzić czas i zmniejszyć ryzyko błędu operatora.

- Identyfikuje aplikacje przesyłające dane przez sieć, niezależnie od portu, protokołu, technik obejścia lub szyfrowania (TLS/SSL).

- Umożliwia definiowanie i wdrażanie zasad bezpieczeństwa związanych z konkretnymi aplikacjami (zamiast portów) (zezwalanie, odmawianie, planowanie, inspekcja, stosowanie reguł ruchu).

- Zapewnia możliwość tworzenia niestandardowych identyfikatorów App-ID™ dla własnych aplikacji lub żądania od Palo Alto Networks opracowania App-ID dla nowych aplikacji.

- Identyfikuje wszystkie obciążenia użytkowe w obrębie aplikacji (takie jak pliki i wzorce danych), aby zablokować złośliwe pliki i zapobiec wyciekowi danych.

- Tworzy standardowe i niestandardowe raporty wykorzystania aplikacji, w tym raporty Software-as-aService (SaaS), które zapewniają wgląd w cały autoryzowany i nieautoryzowany ruch SaaS w sieci.

- Umożliwia bezpieczną migrację starszych zestawów reguł warstwy 4 do reguł opartych na App-ID z wbudowanym Policy Optimiser. Dzięki temu zestaw reguł jest bardziej bezpieczny i łatwiejszy do zarządzania.

- Zapewnia widoczność, politykę bezpieczeństwa, raportowanie i kryminalistykę w oparciu o użytkowników i grupy - nie tylko adresy IP.

- Łatwa integracja z różnymi repozytoriami w celu wykorzystania informacji o użytkownikach: Kontrolery WLAN, VPN, serwery katalogowe, SIEM-y, proxy i inne.

- Umożliwia zdefiniowanie dynamicznych grup użytkowników w zaporze, aby wdrożyć środki bezpieczeństwa określone w czasie, bez konieczności czekania na aktualizację katalogów użytkowników.

- Stosuje spójne polityki niezależnie od lokalizacji użytkowników (biuro, dom, w drodze itp.) i ich urządzeń (urządzenia mobilne z systemem iOS i Android®; komputery stacjonarne i laptopy z systemem macOS®, Windows®, Linux; serwery Citrix i Microsoft VDI oraz serwery terminalowe).

- Zapobiega wyciekowi poświadczeń korporacyjnych do witryn internetowych innych firm i zapobiega wykorzystaniu skradzionych poświadczeń, umożliwiając uwierzytelnianie wieloczynnikowe (MFA) w warstwie sieciowej dla każdej aplikacji bez konieczności zmiany aplikacji.

- Na podstawie zachowania użytkownika, środki bezpieczeństwa są dynamicznie wdrażane w celu zablokowania podejrzanych lub złośliwych użytkowników.

- Wykorzystuje scentralizowane zarządzanie, konfigurację i widoczność dla wielu rozproszonych NGFW Palo Alto Networks (niezależnie od lokalizacji lub skali) poprzez zarządzanie bezpieczeństwem sieci Panorama™ w ujednoliconym interfejsie użytkownika.

- Uproszczone udostępnianie konfiguracji za pośrednictwem Panoramy z szablonami i grupami urządzeń oraz skalowanie zbierania logów zgodnie z potrzebami.

- Zapewnia użytkownikom szczegółową widoczność i kompleksowy wgląd w ruch sieciowy i zagrożenia za pośrednictwem Application Command Center (ACC).

Dzisiejsze wyrafinowane cyberataki mogą urosnąć do 45 000 wariantów w ciągu 30 minut. Do wstrzyknięcia złośliwego kodu wykorzystywane są liczne wektory zagrożeń i wyrafinowane techniki. Tradycyjne rozwiązania punktowe tworzą luki w zabezpieczeniach przedsiębiorstwa, zwiększają obciążenie zespołów ds. bezpieczeństwa i wpływają na produktywność poprzez niespójny dostęp i brak widoczności.

Z kolei usługi Palo Alto Cloud-Delivered Security Services bezproblemowo integrują się z wiodącymi w branży urządzeniami NGFW i wykorzystują sieć 80 000 klientów Palo Alto do natychmiastowej koordynacji informacji o zagrożeniach i zapewnienia ochrony przed wszystkimi zagrożeniami i wektorami zagrożeń. Zlikwiduj luki w zabezpieczeniach we wszystkich lokalizacjach i skorzystaj z najlepszych w swojej klasie zabezpieczeń konsekwentnie dostarczanych za pośrednictwem scentralizowanej platformy, aby chronić przed nawet najbardziej złożonymi i dobrze ukrytymi zagrożeniami. Usługi te świadczone są:

- Threat Prevention - zapewnia większe bezpieczeństwo niż tradycyjny IPS (Intrusion Prevention System) poprzez blokowanie wszystkich znanych zagrożeń dla całego ruchu w jednym przebiegu (single pass) bez utraty wydajności.

- Zaawansowane filtrowanie adresów URL - zapewnia najlepszą w swojej klasie ochronę przed zagrożeniami internetowymi oraz zwiększoną wydajność operacyjną dzięki pierwszemu w branży rozwiązaniu zapobiegającemu atakom internetowym w czasie rzeczywistym oraz wiodącej w branży obronie przed phishingiem.

- WildFire® - chroni pliki, automatycznie wykrywając i zatrzymując nieznane złośliwe oprogramowanie dzięki wiodącej w branży analityce opartej na chmurze i inteligencji zagrożeń pochodzącej od ponad 42 000 klientów.

- DNS Security - wykorzystuje ML do wykrywania i obrony przed zagrożeniami poprzez DNS w czasie rzeczywistym. Dzięki temu zespoły ds. bezpieczeństwa otrzymują kontekstowe informacje, których potrzebują, aby szybko i skutecznie formułować polityki oraz bronić się przed zagrożeniami.

- IoT Security - zapewnia najbardziej kompleksowe w branży rozwiązanie bezpieczeństwa IoT, zapewniające szczegółową widoczność, skuteczną obronę i solidne egzekwowanie polityk - wszystko na jednej platformie napędzanej przez ML.

- Enterprise DLP - dostarcza pierwsze w branży rozwiązanie DLP dla przedsiębiorstw oparte na chmurze, które konsekwentnie chroni wrażliwe dane we wszystkich sieciach, chmurach i wśród użytkowników.

- SaaS Security - zapewnia zintegrowane funkcje bezpieczeństwa SaaS, które umożliwiają odkrywanie i zabezpieczanie nowych aplikacji SaaS, ochronę danych i obronę przed zagrożeniami typu zero-day - wszystko przy najniższym całkowitym koszcie posiadania.

- Wykonuje funkcje sieciowe, wyszukiwanie polityk, aplikacji i dekodowanie oraz dopasowywanie sygnatur dla wszystkich zagrożeń i treści w jednym przebiegu. To znacznie zmniejsza koszty przetwarzania związane z wykonywaniem wielu funkcji w jednym systemie zabezpieczeń.

- Unikanie opóźnień poprzez sprawdzanie ruchu pod kątem wszystkich sygnatur w jednym przebiegu dzięki opartemu na strumieniu, ujednoliconemu dopasowaniu sygnatur.

- Umożliwia spójną i przewidywalną wydajność, gdy włączone są subskrypcje bezpieczeństwa. (Przepustowość zapobiegania zagrożeniom w tabeli 1 opiera się na wielu włączonych subskrypcjach).

- Umożliwia wdrożenie sieci SD-WAN poprzez proste włączenie jej na istniejących zaporach.

- Umożliwia bezpieczne wdrożenie sieci SD-WAN, natywnie zintegrowanej z naszymi wiodącymi w branży zabezpieczeniami.

- Zapewnia doskonałe wrażenia użytkownika poprzez minimalizację opóźnień, zakłóceń i utraty pakietów.

Palo Alto PA-1410 Hardware Appliance Produktinformationen

| Czas trwania: | Tylko sprzęt |

|---|---|

| Max. Sesje: | 945.000 |

| Nowe sesje na sekundę: | 100.000 |

| Pakiet: | Tylko sprzęt |

| Przepustowość IPsec VPN: | 4,6 Gbps |

| Przepustowość firewalla (HTTP/Appmix): | 8,9 Gbps / 6,8 Gbps |

| Przepustowość zapobiegania zagrożeniom (HTTP/Appmix): | 3,3 Gbps / 3,2 Gbps |

tylko 8 971,37 €*

| Bruttopreis: | 10 675,93 € |

| Numer produktu: | PAN-PA-1410 |

- Gotowy do wysyłki w 30 dni, czas dostawy 1-3 dni.

Proszę wybrać żądany wariant za pomocą poniższego przycisku, aby wyświetlić odpowiednie informacje o produkcie.