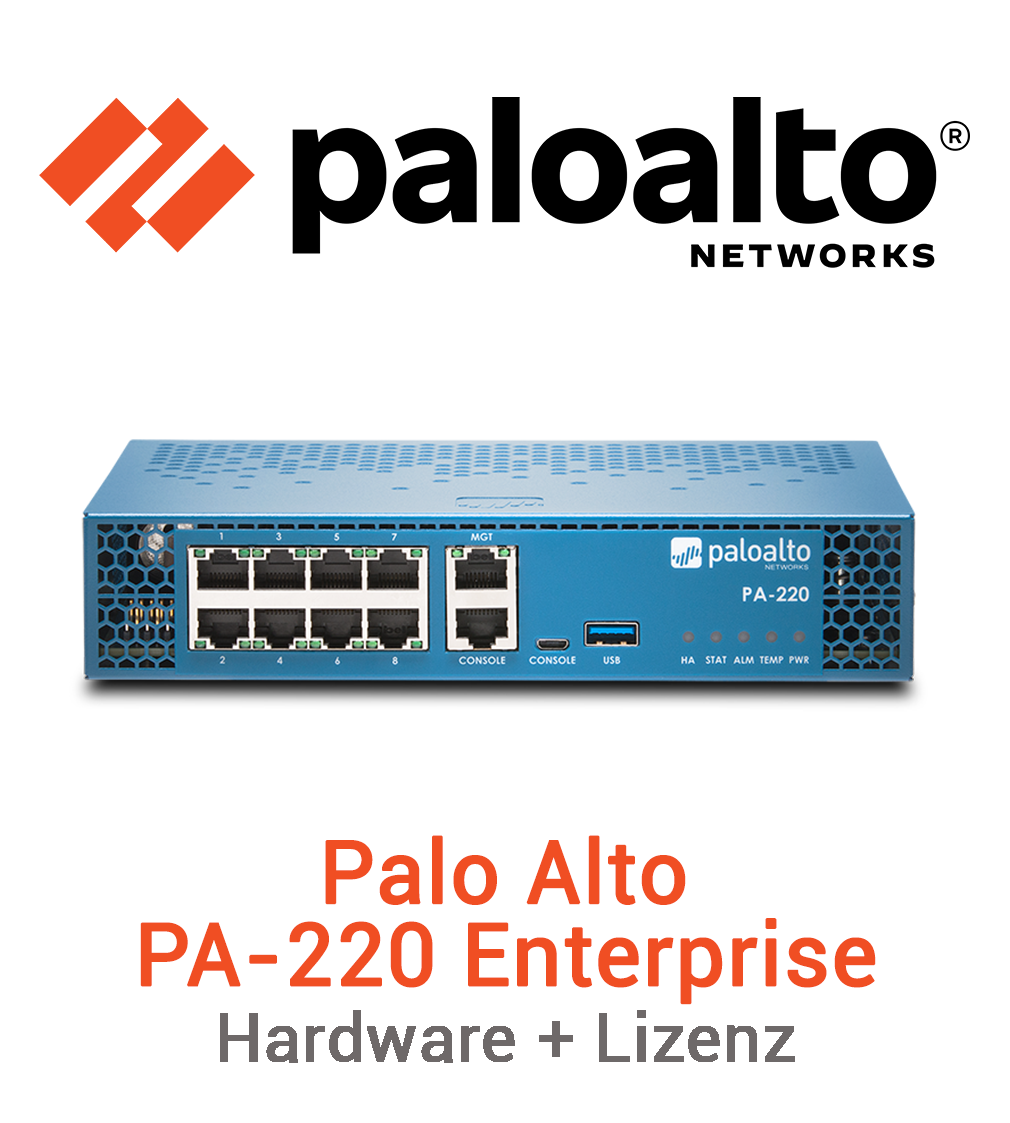

Palo Alto PA-220

Die Steuerung der PA‑220 erfolgt über das Betriebssystem PAN-OS®, das jeglichen Datenverkehr, einschließlich Anwendungen, Bedrohungen und Inhalte, nativ klassifiziert und den Datenverkehr unabhängig von Standort und Gerätetyp einem Benutzer zuordnet. Anwendungen, Inhalte und Benutzer – die grundlegenden Faktoren Ihrer Geschäftsprozesse – werden somit als Basis für Ihre Sicherheitsrichtlinien herangezogen. Dies erhöht die Sicherheit und verkürzt die Reaktionszeit bei Störfällen.

Rosnąca liczba dobrze zamaskowanych i zautomatyzowanych ataków stała się jednym z największych zmartwień zespołów zajmujących się bezpieczeństwem sieci. Współcześni hakerzy mają dostęp do wyrafinowanych narzędzi, korzystają z przestępczo ukierunkowanych modeli as-a-service i nadużywają wersji popularnych rozwiązań red-team - dzięki czemu szybciej wyrządzają więcej szkód za pomocą długotrwałych, starannie zamaskowanych ataków. Cyberataki z wykorzystaniem łatwo dostępnego i wysoce konfigurowalnego narzędzia do testów penetracyjnych Cobalt Strike wzrosły o 73 procent rok do roku. A to dopiero początek nowej fali dobrze zakamuflowanych ataków, z którymi mierzą się dziś przedsiębiorstwa.1 Metody szyfrowania są również wykorzystywane przez złośliwe podmioty do omijania tradycyjnych zabezpieczeń. Badania pokazują, że złośliwe oprogramowanie jest obecnie wprowadzane głównie za pośrednictwem połączeń szyfrowanych.2 Bezpieczeństwo sieci musi nadążać za tymi zmianami, aby powstrzymać dobrze ukryte i nieznane zagrożenia.

W miarę jak coraz więcej aplikacji przenosi się do chmury, a pracownicy stają się coraz bardziej mobilni, ochrona firm przed atakami internetowymi staje się jeszcze ważniejsza - i trudniejsza. Zagrożenia internetowe, takie jak phishing lub inne ataki bez plików, rosną i stają się szybsze i bardziej wyrafinowane niż kiedykolwiek wcześniej, jednak wiele rozwiązań bezpieczeństwa sieciowego nadal opiera się wyłącznie na bazach danych znanych złośliwych stron internetowych, które szybko stają się przestarzałe ze względu na setki tysięcy nowych zagrożeń każdego dnia.

Advanced URL Filtering firmy Palo Alto Networks zapewnia najlepszą w swojej klasie ochronę stron internetowych dla nowoczesnego przedsiębiorstwa. Dzięki temu potężnemu rozwiązaniu klienci korzystają zarówno z możliwości naszej renomowanej bazy danych złośliwych adresów URL, jak i pierwszej w branży funkcji ochrony stron internetowych w czasie rzeczywistym, opartej na głębokim uczeniu. Dzięki temu mogą one automatycznie wykrywać i natychmiast blokować nowe i ukierunkowane zagrożenia internetowe. Jest to ochrona w czasie rzeczywistym dla przedsiębiorstw.

Dzisiejsi aktorzy zagrożeń mają dwie kluczowe przewagi nad przedsiębiorstwami: Zdolność i dostępność. Wraz z przyjęciem hybrydowych sposobów pracy, przejściem do chmury i szybkim rozwojem IoT oraz aplikacji SaaS, powierzchnia ataku wzrosła, dając aktorom zagrożeń więcej możliwości infiltracji przedsiębiorstwa. Ponadto oferta Ransomware-as-a-Service i automatyzacji obniżyła techniczną barierę dla wdrażania zaawansowanych kampanii złośliwego oprogramowania i dała aktorom zagrożeń dostęp do narzędzi, których potrzebują, aby zwiększyć objętość, dotkliwość i zakres ataków.

DNS (Domain Name System) często służy jako brama dla atakujących. Ze względu na powszechne zastosowanie i duży ruch, atakującym łatwo jest ukryć swoją działalność. Badacze zagrożeń z Unit 42 firmy Palo Alto Networks stwierdzili, że 80 procent wariantów złośliwego oprogramowania wykorzystuje DNS do inicjowania działań typu command-and-control (C2). Atakujący nadużywają DNS w różnych metodach, aby wstrzyknąć złośliwe oprogramowanie i eksfiltrować dane. Zespołom bezpieczeństwa często brakuje wglądu w te procesy. W efekcie nie są w stanie podjąć skutecznych działań obronnych. Obecne podejścia zaniedbują automatyzację, często dosłownie zalewają zespoły nieskoordynowanymi danymi z różnych rozwiązań punktowych lub wymagają zmian w infrastrukturze DNS, które nie tylko są łatwe do obejścia, ale także wymagają ciągłej konserwacji. Najwyższy czas odzyskać kontrolę nad ruchem DNS.

Palo Alto Networks PA-220 to oparty na uczeniu maszynowym firewall nowej generacji przeznaczony dla oddziałów, punktów sprzedaży detalicznej i średnich przedsiębiorstw.

PA-220 jest kontrolowany przez system operacyjny PAN-OS®, który natywnie klasyfikuje cały ruch, w tym aplikacje, zagrożenia i treści, oraz przypisuje ruch do użytkownika niezależnie od lokalizacji i typu urządzenia. Aplikacje, treści i użytkownicy - podstawowe czynniki Twoich procesów biznesowych - są więc wykorzystywane jako podstawa Twoich polityk bezpieczeństwa. Zwiększa to bezpieczeństwo i skraca czas reakcji w przypadku incydentów.

Jest to pakiet licencji Enterprise. Ten pakiet może być zarezerwowany na istniejącym sprzęcie.

W przedsiębiorstwach jest dziś trzy razy więcej podłączonych urządzeń IoT niż użytkowników.1 Firmy potrzebują tych urządzeń, aby umożliwić prowadzenie działalności, ale nie mogą im zaufać. Urządzenia sieciowe stanowią ogromne zagrożenie dla cyberbezpieczeństwa, ponieważ są podatne na ataki, niewidoczne i niemodyfikowane. W rzeczywistości 57% tych urządzeń, które często posiadają własne luki w zabezpieczeniach, jest podatnych na ataki o średnim lub wysokim stopniu nasilenia. Szczególny niepokój budzi sytuacja, gdy są one podłączone do sieci i mają nieskrępowany dostęp. Zespoły ds. bezpieczeństwa, które rzadko są zaangażowane w zamówienia, mają ogromne trudności z zabezpieczeniem tych urządzeń, ponieważ są one niezwykle zróżnicowane, mają długi cykl życia i nie są objęte tradycyjnymi środkami kontroli bezpieczeństwa.

Wsparcie w Palo Alto jest obowiązkowe. Żaden firewall nie może działać bez wsparcia

Palo Alto Professional Bundle to kompleksowe rozwiązanie bezpieczeństwa zapewniające firmom najwyższej klasy ochronę cybernetyczną. Pakiet obejmuje szereg zaawansowanych funkcji bezpieczeństwa, w tym ochronę przed złośliwym oprogramowaniem, zaawansowane zapobieganie zagrożeniom, filtrowanie adresów URL, bezpieczeństwo DNS, SD-WAN i wsparcie Premium.

Przez lata firmy próbowały umieszczać wszystkie swoje aplikacje, dane i urządzenia w zarządzanych środowiskach, aby zapewnić sobie większą widoczność i kontrolę nad ryzykiem.

PAN-OS SD-WAN umożliwia łatwe wdrożenie architektury SD-WAN typu end-to-end z natywnie zintegrowanymi, najlepszymi w swojej klasie zabezpieczeniami i łącznością.

Dzisiejsi napastnicy mają łatwy dostęp do skali chmury, legalnej infrastruktury i uczenia maszynowego, aby szybko dystrybuować ewazyjne złośliwe pliki do użytkowników końcowych. Silosowe narzędzia bezpieczeństwa po prostu nie są w stanie nadążyć za dzisiejszym złośliwym oprogramowaniem, które rozprzestrzenia się w tempie 1000 nowych zagrożeń co pięć minut, przy czym w ciągu kolejnych pięciu minut obserwuje się nawet 10 000 jego wariantów.